phamducphuc.com

PHP’s Git Server bị tấn công để chèn Backdoor không rõ nguồn gốc vào Source code.

Sat Apr 03 2021 15:29:56 GMT+0700 (Indochina Time)

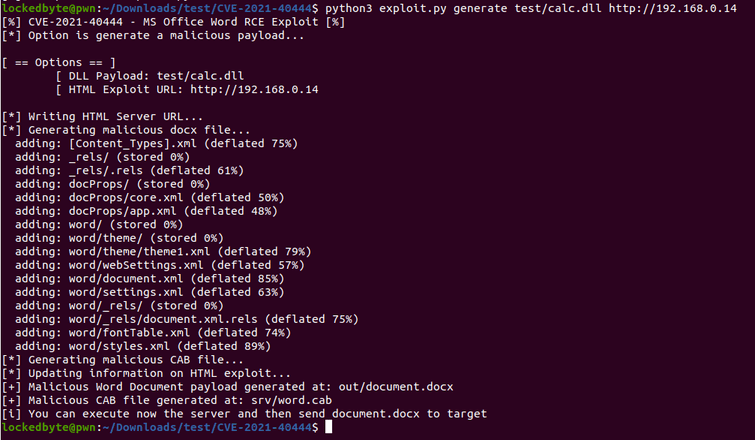

Trong một trường hợp khác của một cuộc Software Supply Chain Attack, hacker đã tấn công Git server chính thức của ngôn ngữ lập trình PHP và truyền vào các bản cập nhật trái phép để chèn một backdoor bí mật vào Source code.

<p>

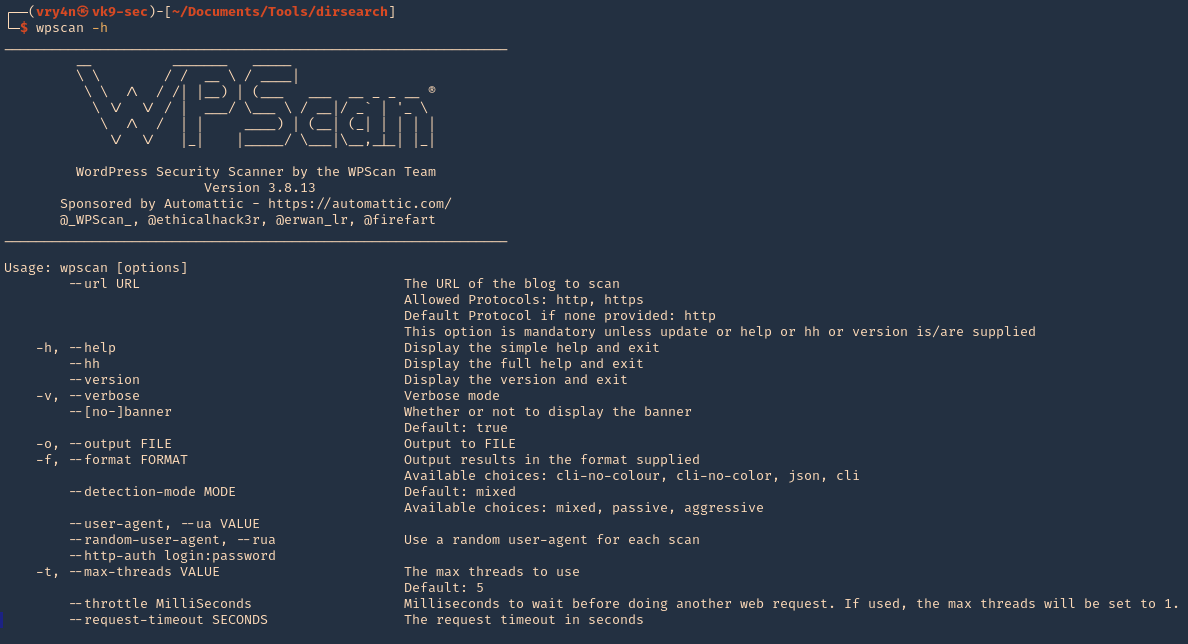

Hai commits độc hại đã được đẩy đến kho lưu trữ self-hosted”php-src” được lưu trữ trên máy chủ git.php.net, sử dụng

bất hợp pháp tên của Rasmus Lerdorf, tác giả của ngôn ngữ lập trình và Nikita Popov, một nhà phát triển phần mềm tại

Jetbrains.

</p>

<p>

Các thay đổi được cho là đã được thực hiện vào ngày 28/3.

</p>

<p>

Popov cho biết trong một thông báo: “Chúng tôi vẫn chưa biết chính xác điều này đã xảy ra như thế nào, nhưng mọi thứ

đều hướng tới tấn công phía máy chủ git.php.net (chứ không phải là xâm phạm của một tài khoản git cá nhân).

</p>

<img src="/img/news/18.jpg" alt="">

<p>

Các thay đổi, có tên là “Fix Typo” trong một nỗ lực để vượt qua mà không bị phát hiện như là sửa lỗi đánh máy, liên

quan đến các điều khoản để thực thi arbitrary PHP code. “Dòng này thực hiện PHP code từ trong useragent HTTP header

(” HTTP_USER_AGENTT “), nếu chuỗi bắt đầu bằng ‘zerodium’,” nhà phát triển PHP Jake Birchall cho biết.

</p>

<p>

Bên cạnh việc hoàn nguyên những thay đổi, những người bảo trì PHP được cho là đang xem xét các kho lưu trữ để tìm

bất kỳ lỗi nào ngoài hai commits nói trên. Khá mơ hồ là liệu rằng codebase giả mạo có được tải xuống và phân phối

bởi các bên độc hại trước khi các thay đổi bị phát giác và hoàn nguyên hay không.

</p>

<p>

Zerodium là một nhà môi giới khai thác lỗ hổng zero-day được biết đến với việc thu thập những lỗ hổng có rủi ro cao

và có ảnh hưởng lớn, được tìm thấy trong một số phần mềm được sử dụng nhiều nhất trên thị trường hiện nay. Bất chấp

các tham chiếu trong backdoor code, không có bằng chứng nào cho thấy liệu đây có phải là một âm mưu từ phía hacker

để bán proof-of-concept (PoC) cho công ty hay không.

</p>

<p>

Sau khi vụ việc xảy ra, nhóm đằng sau PHP đang thực hiện một số thay đổi, bao gồm việc di chuyển kho lưu trữ mã

nguồn sang GitHub, với các thay đổi sẽ được đẩy trực tiếp sang GitHub chứ không phải git.php.net trong tương lai

gần. Ngoài ra, việc đóng góp cho dự án PHP giờ đây sẽ yêu cầu các nhà phát triển phải tham gia vào, như một phần của

tổ chức trên GitHub.

</p>

<p>

Tiến triển này diễn ra gần hai tháng sau khi các nhà nghiên cứu chứng minh một cuộc Supply Chain Attack được gọi là

“dependency confusion” được thiết kế để thực thi mã unauthorized code bên trong hệ thống xây dựng phần mềm nội bộ

của nạn nhân.

</p>

<p>

Chúng tôi đã liên hệ với những người bảo trì PHP về sự cố và chúng tôi sẽ cập nhật câu chuyện nếu chúng tôi nhận

được bất kì phản hồi nào.

</p>

Phạm Đức Phúc, tôi có đam mê về công nghệ, hỗ trợ các vấn đề liên quan đến tài khoản mạng xã hội và điện thoại...